Toyota confirmó que su red fue vulnerada después de que un actor de amenazas filtrara un archivo de 240 GB de datos robados de los sistemas de la empresa en un foro de hacking.

"Estamos al tanto de la situación. El problema es limitado en alcance y no es un problema a nivel de sistema", dijo Toyota a BleepingComputer cuando se le pidió validar las afirmaciones del actor de amenazas.

La compañía agregó que está "en contacto con quienes se ven afectados y proporcionará asistencia si es necesario", pero aún no ha proporcionado información sobre cuándo descubrió la violación, cómo el atacante obtuvo acceso y cuántas personas tuvieron sus datos expuestos en el incidente.

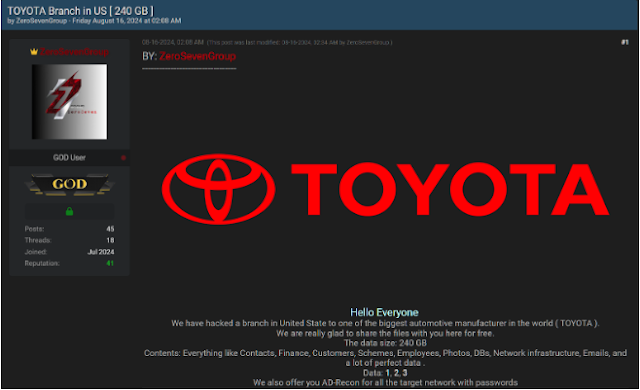

ZeroSevenGroup (el actor de amenazas que filtró los datos robados) afirma haber vulnerado una sucursal en EE. UU. y haber podido robar 240 GB de archivos con información sobre empleados y clientes de Toyota, así como contratos e información financiera.

También afirman haber recopilado información de infraestructura de red, incluidas credenciales, utilizando la herramienta de código abierto ADRecon, que ayuda a extraer grandes cantidades de información de entornos de Active Directory.

"Hemos hackeado una sucursal en Estados Unidos de uno de los mayores fabricantes de automóviles del mundo (TOYOTA). Estamos muy contentos de compartir los archivos con ustedes aquí de forma gratuita. El tamaño de los datos: 240 GB", afirma el actor de amenazas.

"Contenido: Todo como Contactos, Finanzas, Clientes, Esquemas, Empleados, Fotos, Bases de Datos, Infraestructura de red, Correos electrónicos y muchos datos perfectos. También les ofrecemos AD-Recon para toda la red objetivo con contraseñas".

|

| Toyota data leak (BleepingComputer) |

Aunque Toyota no ha compartido la fecha de la violación, BleepingComputer encontró que los archivos habían sido robados o al menos creados el 25 de diciembre de 2022. Esta fecha podría indicar que el actor de amenazas obtuvo acceso a un servidor de respaldo donde se almacenaban los datos.

El año pasado, la subsidiaria de Toyota, Toyota Financial Services (TFS), advirtió a los clientes en diciembre que sus datos personales y financieros sensibles fueron expuestos en una violación de datos resultante de un ataque de ransomware Medusa que impactó las divisiones europeas y africanas del fabricante japonés en noviembre.

Meses antes, en mayo, Toyota reveló otra violación de datos y reveló que la información de ubicación de 2,150,000 clientes estuvo expuesta durante diez años, entre el 6 de noviembre de 2013 y el 17 de abril de 2023, debido a una mala configuración de base de datos en el entorno en la nube de la empresa.

Semanas después, encontró dos servicios en la nube adicionales mal configurados que filtraban la información personal de los clientes de Toyota durante más de siete años.

Tras estos dos incidentes, Toyota dijo que implementó un sistema automatizado para monitorear las configuraciones de la nube y los ajustes de la base de datos en todos sus entornos para prevenir tales filtraciones en el futuro.

Múltiples subsidiarias de ventas de Toyota y Lexus también fueron vulneradas en 2019 cuando atacantes robaron y filtraron lo que la compañía describió en ese momento como "hasta 3.1 millones de elementos de información del cliente".

FUENTE: Bleeping Computer